Top 10 Dispositivos para Seguridad y Pentesting

Hola, queridos lectores.

Os escribe un apasionado de la radio. Un mundo que abarca desde la radioafición hasta la seguridad informática. Mis intereses y prácticas en este campo son amplios y, con el tiempo, han ido evolucionando hacia la exploración de señales y el pentesting inalámbrico.

Hace ya muchos inviernos, cuando Kali Linux apenas daba sus primeros pasos tras el cambio de nombre de BackTrack por cuestiones de derechos, yo corría una de sus primeras versiones en una humilde Raspberry Pi B+ que iba a pedales. Conectaba una antena WiFi Alfa y podía pasar horas y horas cacharreando.

Mi curiosidad no se detuvo ahí. Pronto empecé a interesarme por las redes GSM y, cuando los USB Dongle DVB-T RTL-SDR comenzaron a ganar popularidad, me hice con uno por poco más de 6 €. Ese pequeño dispositivo USB me abrió las puertas a un universo nuevo. Fue como si, después de toda una vida viendo borroso, me pusiera unas gafas y, de repente, todo cobrara una claridad impecable.

Hoy en día, hasta en los rincones más remotos del mundo estamos rodeados de señales de radio, cubriendo un espectro de frecuencias tan amplio como el catálogo de series en Netflix. En este mundo hiperconectado, millones de dispositivos transmiten y reciben señales constantemente: desde radioaficionados manteniendo una conversación tranquila hasta los protocolos de comunicación inalámbrica más avanzados y cifrados.

Por eso, he decidido hacer este TOP 10 de herramientas para jugar con las señales de radiofrecuencia centrándome en el uso del pentesting. Como todo buen ranking, las herramientas están ordenadas desde la posición 10 hasta la 1.

Ahora bien, me gustaría decir que esta lista contiene los mejores dispositivos que puedes comprar o usar, pero la realidad es que no existe un único «mejor». No he clasificado los dispositivos por potencia, precio, versatilidad, facilidad de uso o popularidad. Lo cierto es que en algunos casos será ideal una herramienta y en otros, otra completamente distinta.

He seleccionado productos económicos y accesibles para dártelos a conocer, evitando aquellos orientados exclusivamente al uso profesional.

Algunos de estos cacharros tienen muchas utilidades fuera del campo de la ciberseguridad sin salirse del de la radiofrecuencia.

Lo que sí seguro es que muchos después de leer esta lista, querréis tenerlos todos.

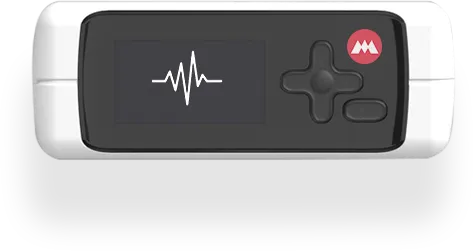

10. M1 de MonstaTek – La Multiherramienta para Hackers

El M1 de MonstaTek es un dispositivo diseñado específicamente para expertos en seguridad y entusiastas del hacking ético que buscan una herramienta versátil y portátil. A diferencia de otros dispositivos más especializados, el M1 combina múltiples funcionalidades en un solo equipo, lo que lo convierte en una opción atractiva para pruebas de seguridad en redes, RFID y Bluetooth.

Aunque aún no cuenta con una comunidad de soporte tan extensa como otros dispositivos en esta lista, su potencial radica en su modularidad y compatibilidad con herramientas avanzadas de pentesting.

Características:

- Procesador ARM Cortex de 32 bits, con potencia suficiente para tareas exigentes.

- WiFi y Bluetooth 4.2 para auditorías de red y ataques dirigidos.

- RFID y NFC integrados, perfectos para leer, clonar y emular tarjetas.

- Puerto USB-C y ranura para MicroSDHC (hasta 256 GB) para almacenamiento de scripts y exploits.

- Emisor y receptor infrarrojo para jugar con dispositivos electrónicos.

- Firmware personalizable y compatible con entornos de desarrollo como Python y C++.

Usos en Pentesting:

- Auditoría WiFi – Captura de paquetes, detección de redes vulnerables y ataques de deautenticación.

- Manipulación RFID/NFC – Pruebas de seguridad en sistemas de acceso.

- Ataques HID USB – Simulación de teclado malicioso para inyección de comandos.

- Evaluación de dispositivos IoT – Escaneo y análisis de vulnerabilidades en infraestructura conectada.

- Automatización de exploits – Almacenar y ejecutar payloads con scripts personalizados.

Limitaciones:

- Falta de comunidad de soporte – En comparación con herramientas más populares, hay menos documentación y foros activos.

- Curva de aprendizaje elevada – Su potencial completo requiere conocimientos avanzados de programación y redes.

- Compatibilidad limitada – No todos los sistemas RFID/NFC son soportados.

9. M5Stack – Potencia Modular para Hackers Éticos

El M5Stack es un ecosistema de desarrollo basado en ESP32 que ha ganado popularidad en la comunidad de pentesting debido a su flexibilidad y personalización. Este dispositivo permite la integración con diversos módulos y sensores, lo que lo convierte en una opción atractiva para desarrollar herramientas específicas para pruebas de seguridad.

A diferencia de otras opciones preconfiguradas, el M5Stack requiere conocimientos de programación para sacarle el máximo partido. Sin embargo, su compatibilidad con plataformas como MicroPython y Arduino facilita su integración con entornos de pentesting avanzados.

Características:

- Microcontrolador ESP32 con conectividad WiFi y Bluetooth.

- Pantalla LCD TFT de 2 pulgadas para monitorizar ataques en tiempo real.

- Expansión mediante módulos y sensores, lo que lo hace super personalizable.

- Batería interna y puerto USB-C para máxima portabilidad.

- Compatible con MicroPython, Arduino e UIFlow para programar a medida.

- Integración con herramientas como Wireshark y Kismet para análisis de tráfico en redes inalámbricas.

Usos en Pentesting:

- Escaneo de redes WiFi – Captura de tráfico y detección de redes vulnerables.

- Ataques HID USB – Puede programarse como un Rubber Ducky.

- Manipulación RFID/NFC – Lectura y clonación con módulos adicionales.

- Exploración Bluetooth – Identificación de dispositivos expuestos.

- Automatización de pruebas de seguridad – Scripts y exploits a medida.

Limitaciones:

- Requiere conocimientos avanzados – No es un dispositivo listo para usar sin programación previa.

- Limitado a su ecosistema – Depende de módulos adicionales para ampliar su funcionalidad.

- No es una solución completa – Carece de soporte nativo para ciertas herramientas de pentesting más avanzadas.

8. DSTIKE Deauther Watch SE – El Reloj del Caos WiFi

El DSTIKE Deauther Watch SE es una de las herramientas más compactas y discretas para pruebas de seguridad WiFi. Basado en el microcontrolador ESP8266 y diseñado específicamente para realizar ataques de desautenticación en redes inalámbricas, este dispositivo es una opción popular entre pentesters y entusiastas de la ciberseguridad. Su formato tipo reloj lo hace ideal para auditorías en campo sin llamar la atención, aunque su funcionalidad está limitada a ataques de desautenticación y no permite capturar paquetes ni ejecutar ataques avanzados.

Características:

- Basado en el microcontrolador ESP8266 con WiFi integrado.

- Firmware Deauther preinstalado.

- Pantalla OLED con interfaz gráfica sencilla.

- Batería recargable de larga duración.

- Diseño tipo reloj para pasar desapercibido en pruebas de campo.

- Interfaz de control intuitiva mediante botones físicos.

Usos en Pentesting:

- Ataques de desautenticación – Expulsar dispositivos de una red WiFi.

- Evaluación de seguridad WiFi – Identificar redes vulnerables a estos ataques.

- Pruebas de resistencia en entornos empresariales – Simulación de interrupciones de conexión.

Limitaciones:

- Funcionalidad limitada – Solo permite ataques de desautenticación sin opciones avanzadas de auditoría WiFi.

- Fácilmente detectable – En redes con medidas de seguridad avanzadas, su actividad puede ser bloqueada rápidamente.

- No compatible con WPA3 – Solo es efectivo en redes WPA2 y abiertas.

7. EvilCrow-RF – La Herramienta para Manipular Frecuencias Bajas

El EvilCrow-RF es una herramienta de análisis y manipulación de señales de radiofrecuencia (RF) diseñada para pentesters y entusiastas de la ciberseguridad. Su enfoque está en la exploración y prueba de seguridad en frecuencias bajas, permitiendo la recepción, transmisión y análisis de señales en dispositivos que operan entre los 300 MHz y 928 MHz. Es especialmente útil para evaluar vulnerabilidades en controles remotos, sistemas de acceso inalámbrico y dispositivos IoT que utilizan RF para su funcionamiento. Aunque no es tan versátil como herramientas SDR avanzadas, su facilidad de uso y bajo costo lo convierten en una opción atractiva para la experimentación en el ámbito de la

Características:

- Microcontrolador STM32.

- Soporta frecuencias de 300 MHz a 928 MHz.

- Capacidad de transmisión y recepción de señales RF.

- Compatible con modulación AM, FM y ASK.

- Interfaz USB para conexión con ordenadores y scripts automatizados.

- Compatible con herramientas de análisis SDR como GQRX y Universal Radio Hacker.

Usos en Pentesting:

- Análisis de seguridad en dispositivos RF – Cerraduras electrónicas, alarmas, controles remotos.

- Clonación y repetición de señales RF – Evaluar vulnerabilidades en sistemas inalámbricos.

- Simulación de ataques DoS en RF – Interrupción de señales en entornos controlados.

- Estudio de protocolos de comunicación RF – Evaluación de seguridad en dispositivos IoT y sistemas industriales.

Limitaciones:

- No soporta frecuencias altas – Su rango de acción está limitado a frecuencias bajas.

- Falta de documentación avanzada – Requiere conocimientos previos en radiofrecuencia para su correcto uso.

- Menos versátil que Flipper Zero – Otras herramientas más completas pueden reemplazar su funcionalidad.

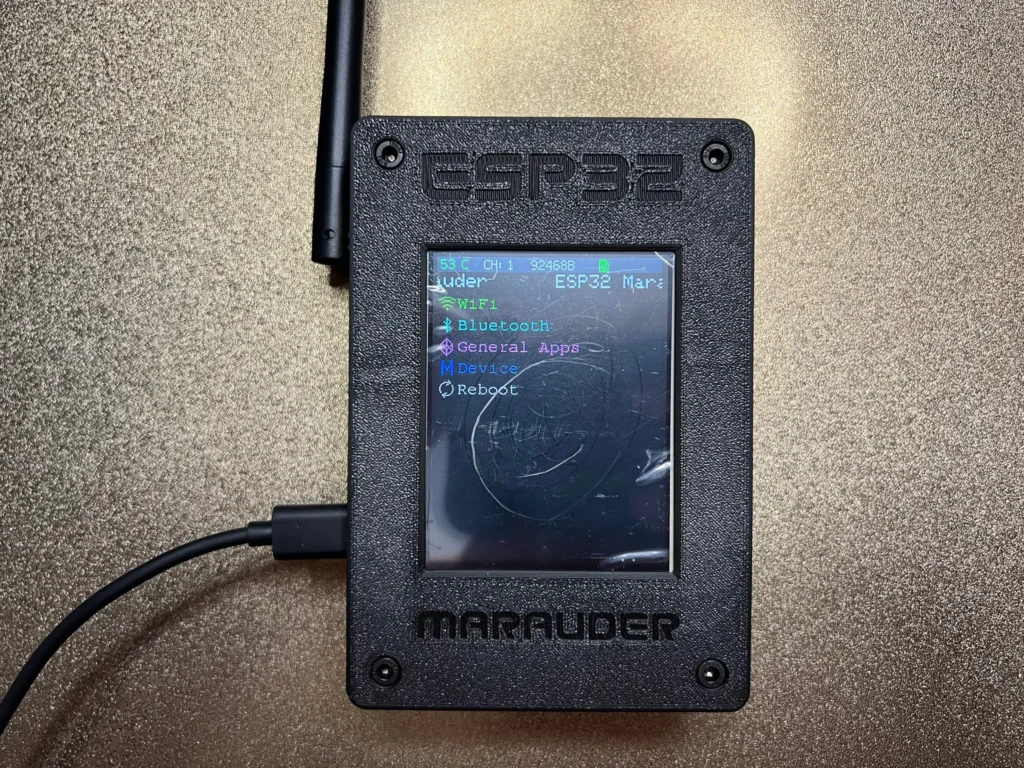

6. ESP32 Marauder – Versatilidad en Seguridad Inalámbrica

El ESP32 Marauder es una herramienta de auditoría inalámbrica que expande las capacidades del Deauther Watch SE, incorporando soporte para WiFi, Bluetooth y RFID. Su versatilidad lo convierte en una opción interesante para pentesters que necesitan una solución compacta y potente para auditorías de redes y dispositivos conectados.

Características:

- Basado en ESP32 con conectividad WiFi y Bluetooth.

- Firmware personalizado para auditorías de seguridad inalámbrica.

- Soporte para ataques WiFi, Bluetooth y RFID.

- Pantalla OLED integrada para visualización de datos en tiempo real.

- Batería recargable de larga duración.

Usos en Pentesting:

- Auditoría de Redes WiFi – Permite ataques de deautenticación, escaneo de redes y suplantación de APs.

- Evaluación de Seguridad Bluetooth – Escaneo de dispositivos Bluetooth vulnerables.

- Manipulación de RFID – Análisis de seguridad en tarjetas de acceso y sistemas NFC.

- Ataques Combinados – Posibilidad de ejecutar ataques simultáneos en diferentes tecnologías inalámbricas.

Limitaciones:

- Dependencia de un entorno controlado – Su efectividad se reduce en redes con medidas de seguridad avanzadas.

- No es una solución completa – Carece de herramientas avanzadas de captura y análisis de tráfico profundo.

- Limitado a ciertos tipos de RFID – No es compatible con todos los sistemas de control de acceso.

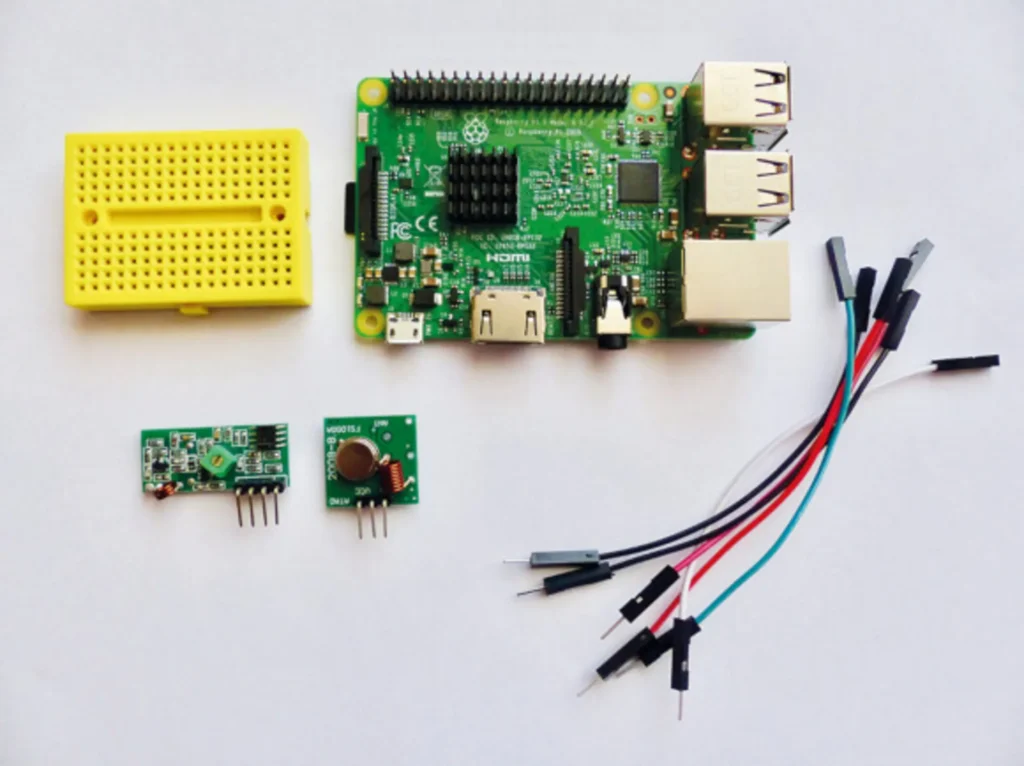

5. Raspberry Pi – Potencia y Modularidad

La Raspberry Pi combinada con aplicaciones como Universal Radio Hacker o Aircrack-ng, multitud de módulos de radiofrecuencia y conexión con Dongles RTL-SDR, es una de las herramientas más versátiles para pruebas de seguridad en IoT, radiofrecuencia y redes inalámbricas. Su capacidad de expansión y compatibilidad con múltiples herramientas la convierten en un herramienta para cualquier uso.

Características:

- Procesador ARM Cortex-A76 Quad-Core.

- Compatibilidad con sistemas operativos especializados como Kali Linux y Parrot OS.

- Expansión mediante GPIO y USB para añadir hardware adicional.

Usos en Pentesting:

- Análisis de WiFi y Bluetooth – Escaneo, captura de paquetes y pruebas MITM.

- Auditoría de radiofrecuencia – Estudio de señales en dispositivos IoT y domótica.

- Ataques SDR avanzados – Intercepción y análisis de comunicaciones.

- Automatización de pentesting – Scripts personalizados con Metasploit y Bettercap.

Limitaciones:

- Mayor curva de aprendizaje – Requiere conocimientos en radiofrecuencia y Linux.

- No es portátil por defecto – Necesita módulos externos para mayor versatilidad.

- Consumo energético – Dependiendo de la carga de trabajo, puede necesitar fuentes de alimentación mas potentes.

4. Pwnagotchi – IA para Captura de Handshakes WiFi

El Pwnagotchi es un dispositivo portátil que utiliza inteligencia artificial para capturar handshakes WPA/WPA2 de forma autónoma. Basado en aprendizaje por refuerzo, optimiza su rendimiento con el tiempo, haciéndolo ideal para pentesters y entusiastas de la ciberseguridad. Compatible con Bettercap y altamente personalizable, es una herramienta innovadora para la auditoría de redes WiFi.

Características:

- Compatible con Raspberry Pi Zero.

- Interfaz gráfica en pantalla e-ink.

- Usa aprendizaje por refuerzo para optimizar la captura de handshakes.

- Integración con Hashcat y Aircrack-ng.

Usos en Pentesting:

- Captura de handshakes WPA/WPA2 – Facilita el descifrado de claves WiFi.

- Optimización de ataques – Aprende y mejora su eficiencia con el tiempo.

- Auditoría pasiva y discreta – Puede operar sin intervención constante.

Limitaciones:

- Requiere entrenamiento previo – Su rendimiento mejora con el uso continuo.

- No soporta ataques activos – No realiza cracking directo, solo captura datos.

- Hardware específico – Funciona mejor en Raspberry Pi Zero con adaptadores WiFi específicos.

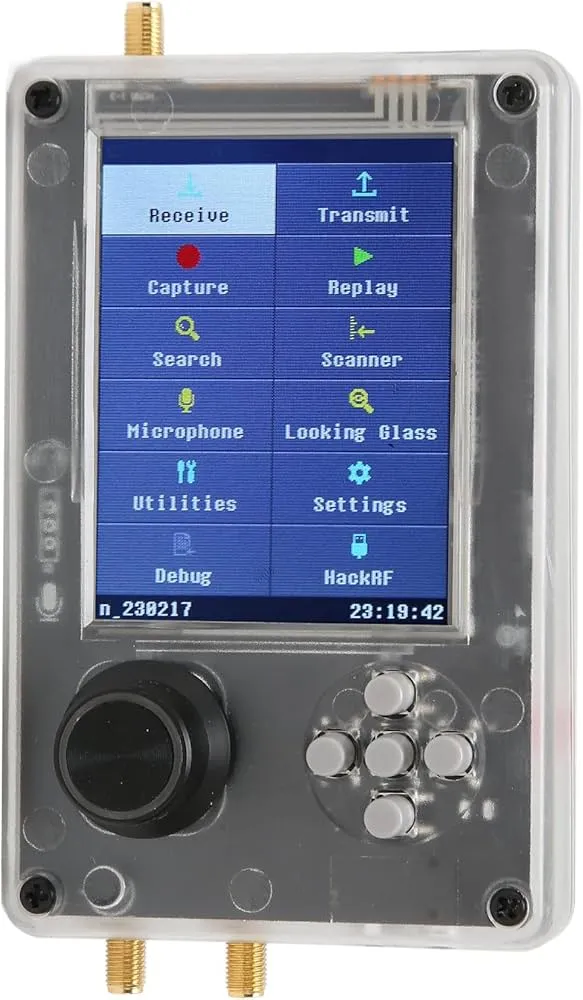

3. HackRF One – La Herramienta Definitiva en SDR

El HackRF One con PortaPack es una de las herramientas más avanzadas en el mundo del análisis y manipulación de señales de radiofrecuencia (RF) de bajo costo. Su capacidad para transmitir y recibir en un amplio rango de frecuencias lo hace esencial para pentesters que trabajan con SDR (Software Defined Radio). Es una opción potente para investigación de seguridad en sistemas de comunicación inalámbricos, análisis de protocolos y ataques avanzados en entornos controlados.

Características:

- Rango de frecuencia de 1 MHz a 6 GHz.

- Soporta transmisión y recepción de señales RF.

- Ancho de banda de hasta 20 MHz.

- Compatible con herramientas SDR como GNU Radio, SDR# y Universal Radio Hacker.

- PortaPack opcional que agrega autonomía y funcionalidad portátil.

- Firmware actualizable con mejoras constantes de la comunidad.

Usos en Pentesting:

- Análisis y Clonación de Señales RF – Captura y reproducción de señales de dispositivos inalámbricos como alarmas, controles remotos y sistemas de acceso.

- Auditoría de Comunicaciones Inalámbricas – Escaneo y análisis de seguridad en tecnologías como GSM, LoRa y sistemas industriales.

- Simulación de Ataques de Interferencia – Evaluación de la resistencia de dispositivos ante intentos de interferencia y denegación de servicio (DoS).

- Manipulación de Protocolos RF – Ingeniería inversa y modificación de protocolos de comunicación inalámbrica.

- Investigación de Seguridad en IoT – Evaluación de vulnerabilidades en dispositivos conectados a redes inalámbricas.

Limitaciones:

- Curva de aprendizaje alta – Su uso avanzado requiere conocimientos sólidos en radiofrecuencia y SDR.

- No es Full-Duplex – No puede transmitir y recibir simultáneamente.

- Necesita hardware adicional – Requiere antenas y filtros específicos para optimizar su rendimiento en diferentes frecuencias.

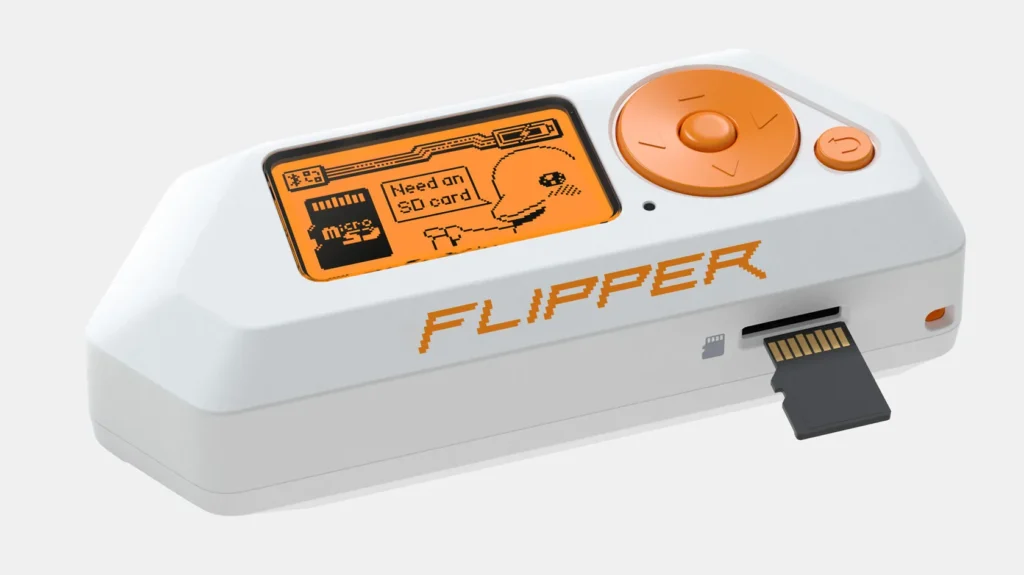

2. Flipper Zero – La Navaja Suiza del Pentesting

El Flipper Zero se ha convertido en una de las herramientas más populares en la comunidad de ciberseguridad por su versatilidad y facilidad de uso. Diseñado como un dispositivo portátil de seguridad, permite interactuar con múltiples tecnologías inalámbricas y de acceso, como RFID, infrarrojos (IR), Bluetooth, NFC y radiofrecuencia. Su enfoque modular y su interfaz intuitiva lo hacen accesible tanto para profesionales como para entusiastas del hacking ético.

Características:

- Compatibilidad con RFID y NFC para leer, clonar y emular tarjetas de acceso.

- Control de dispositivos IR, emulando mandos a distancia y otros dispositivos infrarrojos.

- Conectividad Bluetooth para pruebas de seguridad en dispositivos IoT y ataques MITM.

- Capacidad de transmisión y recepción de señales RF.

- Pantalla LCD de bajo consumo y firmware personalizable.

- Interfaz USB y GPIO expandibles para conectar módulos adicionales.

Usos en Pentesting:

- Auditoría y Clonación de RFID/NFC – Captura y emulación de tarjetas de acceso.

- Análisis y Control de Dispositivos IR – Escaneo y replicación de señales infrarrojas.

- Pruebas de Seguridad en Bluetooth – Análisis de conexiones inseguras y ataques MITM.

- Manipulación de Señales RF – Captura y transmisión de señales de dispositivos inalámbricos.

- Automatización de Pruebas de Seguridad – Uso de scripts y módulos personalizados para pruebas avanzadas.

Limitaciones:

- No soporta SDR – No permite análisis avanzados de radiofrecuencia como HackRF One.

- Algunas funciones requieren firmware modificado – Algunas capacidades avanzadas dependen de software no oficial.

- Limitado en ataques WiFi – No incluye herramientas nativas para auditoría WiFi, aunque puede complementarse con otros dispositivos.

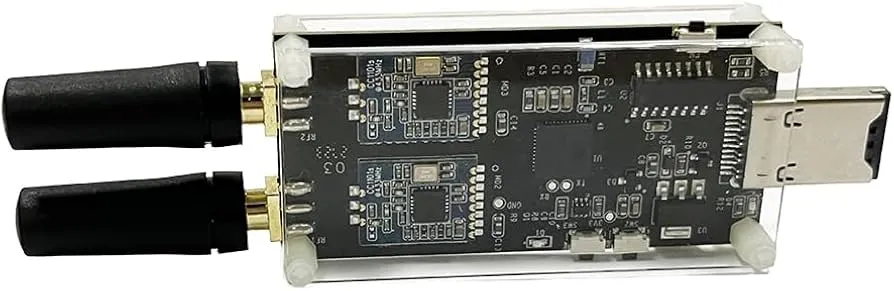

1. RTL-SDR V4 – Exploración y Pentesting en Radiofrecuencia de Bajo Costo

En cabeza de la lista tenemos el RTL-SDR V4. Una de las herramientas más accesibles y versátiles para el análisis de radiofrecuencia en entornos de seguridad y pentesting. A este tipo de dispositivos le debo mucho y creo que han sido un antes y un después en el mundo de la radioafición y del análisis de señales.

A diferencia de dispositivos como el HackRF One, el RTL-SDR se destaca por su bajo costo y facilidad de uso, lo que lo convierte en una excelente opción para iniciarse en el mundo de la exploración de señales RF. Gracias a su amplia comunidad de soporte y compatibilidad con múltiples programas de análisis SDR, este dispositivo se ha convertido en un estándar en el ámbito de la ciberseguridad y la investigación de radiofrecuencia.

Características:

- Rango de frecuencia extendido: 500 kHz a 1.7 GHz, permitiendo capturar una amplia gama de señales.

- Mayor sensibilidad y reducción de ruido, optimizando la calidad de la recepción.

- Filtro de reducción de interferencias, mejorando la captura de señales en entornos ruidosos.

- Compatibilidad con múltiples herramientas SDR, incluyendo Universal Radio Hacker (URH), GNU Radio, SDR# y Gqrx.

- Conexión USB de fácil uso, sin necesidad de hardware especializado.

Usos en Pentesting:

- Captura y Análisis de Comunicaciones RF – El RTL-SDR V4 permite capturar y analizar señales de radio en distintas bandas de frecuencia, facilitando la identificación de vulnerabilidades en sistemas de seguridad inalámbricos.

- Escaneo y Decodificación de Señales de Dispositivos IoT – Muchos dispositivos IoT utilizan frecuencias en la banda de 433 MHz y 868 MHz. Con este dispositivo, se pueden identificar protocolos débiles y evaluar la seguridad de estos sistemas.

- Monitoreo de Redes Inalámbricas y Comunicaciones Satelitales – Con la configuración adecuada, el RTL-SDR V4 permite recibir señales de radioaficionados, meteorológicas, aeronáuticas y algunas transmisiones satelitales, lo que amplía sus aplicaciones en seguridad.

- Evaluación de Vulnerabilidades en Comunicaciones de Seguridad Pública – Usando software SDR compatible, es posible analizar la resistencia de comunicaciones en sistemas de radio utilizados por servicios de emergencia y seguridad, siempre dentro del marco legal y ético.

Limitaciones:

- No tiene capacidad de transmisión – Solo puede recibir señales, lo que limita su uso en pruebas avanzadas de inyección de señales.

- Requiere software y configuración inicial – Aunque su comunidad facilita el aprendizaje, puede ser complicado para principiantes.

- Menor rango de frecuencias comparado con HackRF One – Pero suficiente para la mayoría de las aplicaciones de análisis de seguridad.

Hay montones de SDR accesibles gratuitamente desde internet desde donde poder visualizar y escuchar señales de radio de prácticamente cualquier tipo.

Te invito a observar la frecuencia 433 en el propio SDR de este mismo sitio y verás la cantidad de señales que provienen de los vehículos que circulan por la calle indicando datos como la presión de los neumáticos o numerosos reportes de estaciones meteorológicas.

También puedes visitar este artículo de introducción a la identificación de señales de radio o este otro sobre la evolución de la radioafición.